BAB II. TCP / IP

NB: Bab ini adalah kutipan asli dari Buku Privat Komputer karangan sendiri.

1. Sejarah TCP/IP

Secara tidak langsung sejarah TCP/IP dimulai tahun 1969 sejak lembaga riset Departemen Amerika, DARPA (Defence Advance Research Project Agency), mendanai sebuah riset untuk mengembangkan jaringan komunikasi data antar komputer, dimana ada 2 (dua) hal penting yang sangat dibutuhkan, yaitu :

TCP/IP (Transmission Control Protokol / Internet Protokol) adalah sekolompok protocol yang mengatur komunikasi data komputer dalam jaringan LAN(Local Area Network) ataupun jaringan Internet.

Semua jaringan komputer yang terhubung dalam jaringan LAN maupun Internet berkomunikasi dengan perantara protokol ini. Karena menggunakan bahasa yang sama, yaitu protokol TCP/IP, maka perbedaan jenis komputer dan sistem operasi tidak menjadi masalah. Ini dibuktikan dengan adanya komunikasi antara komputer yang menggunakan sistem operasi Macintosh dengan komputer yang menggunakan sistem operasi Windows.

Perkembangan TCP/IP hingga sekarang menjadi standar de-facto jaringan komputer, dikarenakan :

ü Protokol TCP/IP dikembangkan menggunakan standar protokol terbuka.

ü Standar protokol TCP/IP dalam bentuk Request For Comment (RFC) dapat diambil oleh siapapun tanpa biaya.

ü TCP/IP dikembangkan dengan tidak tergantung pada sistem operasi atau perangkat keras tertentu.

ü Pengalamatan TCP/IP bersifat unik dalam skala global.

ü TCP/IP memiliki fasilitas routing yang memungkinkan sehingga dapat diterapkan pada jaringan internetwork.

ü TCP/IP memiliki banyak layanan.

ü dll.

2. Komunikasi Data

Komunikasi antar komputer sangat mirip sekali dengan komunikasi antar seorang manusia dengan manusia lainnya.

Sebagai contoh, jika komputer di hidupkan dan tepat akan memasuki tampilan penuh dari suatu sistem operasi Windows 98 (ketika kotak dialog username dan password tampil), pada saat itulah komputer tersebut mencoba memberitahukan kehadiran dirinya kepada komputer lain dengan mem-broadcast (memberitakan/menyiarkan) kalau dirinya telah benar-benar exist (ada/hadir) di sekitar mereka.

Sedangkan contoh pada manusia adalah ketika sekelompok manusia sedang berkumpul dan bermain komputer di ruangan A, misalnya nama-nama orang tersebut adalah Rudi, Arman, Robert, dan Irwan. Lalu tiba-tiba Penulis (Miko) datang ke ruangan tersebut dan mengucapkan : “Hai, cowok semuanya”. Mereka semua melihat saya dan tersenyum dan melanjutkan kembali permainan mereka.

Dengan demikian dapat diartikan bahwa kata “Hai, cowok semuanya” itu adalah usaha yang secara spontan dilakukan untuk menyatakan bahwa Penulis (Miko) telah hadir (exist) di tengah-tengah mereka.

Pada dasarnya komunikasi antar komputer adalah proses penyampaian data dari suatu komputer kepada komputer lainnya.

Hal ini dapat dibuktikan jika kita mencoba koneksi dari komputer Station1 dengan IP Address 192.168.0.1 ke komputer Station2 dengan IP Address 192.168.0.2. Dengan mengetikkan perintah: “ping 192.168.0.2 –t” di komputer Station1, maka yang tampil pada layar DOS Station1 adalah sebagai berikut :

Pinging 192.168.0.2 with 32 bytes of data:

Reply from 192.168.0.2: bytes=32 time<10ms TTL=128

Reply from 192.168.0.2: bytes=32 time<10ms TTL=128

Reply from 192.168.0.2: bytes=32 time<10ms TTL=128

Reply from 192.168.0.2: bytes=32 time<10ms TTL=128

Menurut keterangan di atas, komputer Station2 mengirimkan datanya sebesar 32 byte dalam waktu kurang dari 10 ms. Hal ini berarti komputer Station2 memberikan informasi 32 byte paket data yang menerangkan bahwasannya dirinya benar-benar exist (ada). Paket data itu berupa sinyal listrik yang dikirim melalui Ethernet Card Station1 ke kabel menuju Hub dan mengalir ke kabel milik Station2 hingga akhirnya Station2 meresponnya ke Station1 berupa paket data yang dikirim melalui sinyal listrik yang dipancarkan ke kabel sampai ke Ethernet Card komputer Station1. Akhirnya status ping muncul seperti keterangan “reply” tadi..

Analogi dari pengiriman paket data ini di-ilustrasikan oleh Penulis dengan contoh percakapan 2 (dua) orang manusia sebagai berikut :

Rudi Pinem : “Babe, where are you ?”

Penulis (Miko) : “I’m here”

Misalkan Rudi Pinem adalah Station1 dan Penulis (Miko) adalah Station2.

Rudi Pinem ingin mengetahui apakah Penulis ada di sekitarnya dengan mengatakan “Babe, where are you?” yang kemudian perkataan tersebut dikirim melalui udara sebagai medianya (dalam hal ini adalah kabel Station1) yang kemudian perkataan tersebut sampai di telinga Penulis (dalam hal ini Ehternet Card Station2). Untuk membalasnya Penulis memberikan jawaban “I’m here” yang kemudian perkataan tersebut terkirim melalui udara (dalam hal ini adalah kabel Station2) yang kemudian sampai di telinga Rudi Pinem (dalam hal ini Ethernet Card Station1). Dengan demikian paket data yang dikirim oleh Penulis (Miko) adalah perkataan “I’m here”. Hi...hi... lucu sekali, tetapi masuk akal, bukan ? Contoh ini adalah ide Penulis saat sedang mengajar di Sumatera Computer Center.

Pada jaman komputer tidak secanggih yang sekarang proses penyampaian paket data dari suatu komputer ke komputer lain mengalami beberapa masalah, diantaranya adalah :

Akhirnya masalah di atas telah dapat di tanggulangi . Untuk keterangan lebih lanjut mengenai ketiga hal tersebut, tanyakanlah kepada Instruktur Anda.

3. Perangkat Keras dalam Jaringan TCP/IP

Dalam jaringan TCP/IP dikenal adanya beberapa perangkat keras yang mendukung protocol tersebut. Salah satu yang mendukung jaringan TCP/IP ini adalah Ethernet card yang menggunakan kabel UTP (Unshielded-twisted Pair) dengan konektor RJ-45. Selain itu dibutuhkan perangkat keras lainnya.

Adapun perangkat keras itu, antara lain :

1. Repeater : suatu alat yang dapat memperkuat sinyal yang diterima oleh suatu segmen LAN dan memancarkannya kembali dengan kekuatan sinyal yang sama dengan yang diterimanya ke segmen LAN lainnya.

2. Bridge : alat ini memiliki fungsi yang sama dengan repeater, tetapi Bridge lebih cerdas dan fleksibel daripada Repeater. Hal terlihat ketika Bridge menerima sinyal dari suatu media tertentu dan memancarkannya kembali dengan kekuatan yang sama ke media lain yang berbeda. Di samping bridge ini mempunyai sitematika kerja Store and Forward, dimana bridge akan menerima paket frame data untuk disimpan sementara dan mem-forwardnya kembali ke jaringan LAN lain.

3. Router : kegunaan alat ini adalah untuk melewatkan paket IP dari suatu host ke host lain yang berbeda. Lebih jelasnya saya (Penulis) mendefenisikannya sebagai alat untuk me-nyelaraskan IP yang berbeda jaringan sehingga dapat berkomunikasi dengan yang lainnya. Lihat Gambar 2-1.

Gambar 2-1. Router

Di dalam sistematika jaringan diterapkan 2 (dua) metode, yakni :

1. Metode Peer-to-Peer : dimana semua unit komputer tidak ada yang bertindak sebagai Server maupun Client. Semua hak masing-masing komputer adalah sama.

2. Metode Client-Server : metode ini menerapkan adanya server sebagai pembagian beban suatu fungsi komputer yang multi guna.

Sedangkan pemasangan kabel didasarkan kepada hubungan perangkat kerasnya, yaitu :

a. Cross Over : dimana pemasangan kabel Cross-Over (kabel UTP dengan konektor RJ-45) ini harus menyilang (cross) dan kabel yang digunakan hanya berjumlah 4 (empat) yang ditentukan berdasarkan urutannya. Untuk lebih jelasnya lihat Gambar 2-2.

Gambar 2-2. Pemasangan kabel Cross-over

Urutan cross-nya adalah sebagai berikut :

* 1 à 3 * 3 à 1

* 2 à 6 * 6 à 2

b. Client-Server : kabel yang digunakan berjumlah 8 (semua warna kabel UTP terpakai) dengan menggunakan konektor RJ-45. Letak/urutan kabel yang berwarna ini harus sama antara kabel pada konektor yang satu dengan yang lainnya. Hal ini bisa kita lihat pada Gambar 2-3 :

Gambar 2-3. Pemasangan Kabel type jaringan client-server

4. Topologi Jaringan

Berbagai macam topologi yang pernah ada dan masih digunakan, antara lain :

- Topologi Bus dengan ciri-ciri sebagai berikut :

1. merupakan satu kabel yang kedua ujungnya ditutup, dimana sepanjang kabel terdapat node-node

2. paling umum digunakan karena sederhana dalam instalasi

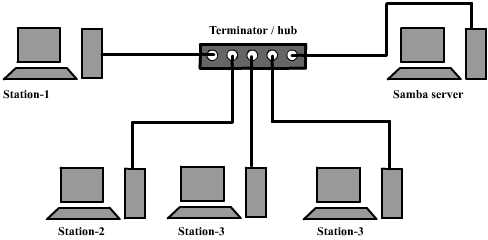

Gambar 2-4. Topologi Bus

3. sinyal melewati kabel dalam dua arah dan bisa saja terjadi collision (tubrukan)

4. jika kabel terputus, misalnya salah satu segmen kabel terputus, maka seluruh jaringan akan terhenti.

- Topologi Ring.<

Ciri-ciri dari topologi ini adalah sebagai berikut :

1. lingkaran tertutup yang berisi node-node

2. sederhana dalam layout

3. signal mengalir dalam satu arah, sehingga dapat menghindarkan terjadinya collision (tubrukan)

4. kekurangan dari topologi ini sama dengan topologi bus

5. biasanya topologi ring tidak dibuat secara fisik melainkan direalisasikan dengan sebuah consentrator dan kelihatan seperti topologi star.

Gambar 2-5. Topologi Ring

- Topologi Star

Topologi jenis ini juga memiliki karakteristik sebagai berikut :

1. setiap node berkomunikasi langsung dengan central node, traffic data mengalir dari node ke central node dan kembali lagi

2. mudah dikembangkan, karena setiap node hanya memiliki kabel yang langsung terhubung ke central node

3. keunggulan : jika satu kabel node terputus yang lainnya tidak terganggu

4. dapat digunakan kabel yang “lower grade” karena hanya meng-handle satu traffic node, biasanya digunakan kabel UTP

Gambar 2-6. Topologi Star

Pada jaringan dengan protocol TCP/IP, pengalamatan semua node yang sedang terhubung dikenal dengan IP Address. Secara normal, setiap node yang terhubung langsung ataupun melalui router (gateway dalam istilah TCP/IP) harus berbeda IP Address satu sama lain, terkecuali dalam hal-hal khusus seperti adanya IP Masquerade, IP Translation, dan lain-lain.

5. IP Address

Format IP Address terdiri dari 32 bit(digit biner) yang dibagi dalam 4 bagian (masing-masing 8 bit). Dimana hasil yang diperoleh dari 32 bit itu adalah masing-masing untuk Network ID (Network Address) dan Host ID (Host Address).

Penggunaan IP Address dibagi menjadi beberapa kelas. Type kelas yang sering dijadikan topik permasalahan adalah type kelas A, B dan C. Tiap-tiap kelas memiliki aturan masing-masing.

Adapun aturan dari kelas-kelas itu, antara lain :

I. Kelas A (/8 prefix)

Mempunyai alamat Network prefix 8 bit dengan 0 s/d 7 Network Number dan 24 bit Host Number.

Format : 0nnnnnnn hhhhhhhh hhhhhhhh hhhhhhhh

Bit pertama : 0

Panjang NetID : 8 bit

Panjang HostID : 24 bit

Byte Pertama : 0 – 127

Jumlah : 126 kelas A (0 dan 127 dicadangkan)

Range IP : 1.xxx.xxx.xxx sampai 126.xxx.xxx.xxx

Jumlah IP : 16.777.214 IP Address tiap kelas

Kelas A ini dinotasikan dengan /8. Maksimum Network yang dibentuk 127 (27 – 22) /8. Pengurangan dengan 2 diperlukan karena pada /8 ini network 0.0.0.0 adalah digunakan untuk default route dan pada /8 Network 127.0.0.0 digunakan untuk fungsi loopback. Kelas A ini mendukung 16.777.216 (224-2) host per network.

Setelah melihat hal di atas, maka kelas A memiliki banyak host, tetapi jumlah jaringan sedikit yaitu hanya 126 kelas.

II. Kelas B (/16 prefix)

Kelas B mempunyai 16 bit Network prefix terdiri dari 14 bit network number dan 16 bit host number. Maksimum network yang dapat dibentuk 16.384 (214) /16 serta 65.534 (216-2) host per network (25% dari total IPv4).

III. Kelas C(/14 prefix)

Mempunyai address 24 bit network-prefix dengan 21-bit network number serta 8 bit host number didefenisikan /24. Maksimum network yang dapat dibentuk 2.097.152 (221)/24 dengan 254 (28-2) hosts per network.

Untuk mempermudah user dalam membaca dan membuat IP Address, maka penulisan IP Address ini dibagi menjadi 4 bagian yang dipisahkan dengan titik (.) yang disebut “notasi titik decimal”. Notasi titik decimal membagi 32 bit alamat Internet dalam 8 bit. Terlihat seperti gambar di bawah ini :

Tabel 2.1 di bawah ini merupakan isi dari penggunaan notasi titik decimal

|

Kelas |

Alamat IP |

|

A(/8) |

1.xxx.xxx.xxx sampai 126.xxx.xxx.xxx |

|

B(/16) |

128.0.xxx.xxx sampai 191.255.xxx.xxx |

|

C(/24) |

192.0.0.xxx sampai 233.255.255.xxx |

Tabel 2.1 Aturan Setiap Kelas

xxx” merupakan hosts-number yang dibuat oleh LAN Administrator

Sebelumnya telah disinggung bahwa IP Address berisi bilangan biner. Dimana bilangan biner tersebut dipakai pada setiap notasi titik decimal (8 bit). Oleh karena itu, setiap 8 (delapan) bit tersebut terdiri dari bilangan 2 berpangkat dengan perincian sebagai berikut: 27 + 26 + 25 + 24 + 23 + 22 + 21 + 20 = 255.

Maka, angka yang dimiliki oleh setiap 8 bit maksimal 255. Ini berarti setiap 8 bit dari tiap-tiap notasi titik decimal memiliki nilai IP maksimal 255.

Contoh : xxxxxxxx.xxxxxxxx.xxxxxxxx.xxxxxxxx

Nilai x sebelum notasi titik desimal pertama maksimal 255 begitu juga untuk notasi titik desimal kedua dan ketiga dimana jumlah karakter x masing-masing 8 (8 bit).Total seluruhnya adalah 32 (32 bit).

Suatu kelompok komputer dikatakan terhubung atau ng-eping jika setiap komputer yang kita tujukan memberikan balasan berupa data melalui perintah (command) “ping IP_Address_Tujuan” yang kita ketik di Start-Menu-Run yang disediakan platform Windows.

Syarat-syarat suatu nilai IP yang dimiliki oleh suatu komputer untuk bisa nge-ping (terkoneksi), antara lain :

1. nilai IP harus memiliki host yang sama, dan

2. nilai netmask juga harus sama.

Contoh :

|

IP Address Kelas C |

Netmask |

Broadcast |

Keterangan |

|

192.0.0.1 |

255.255.255.0 |

192.0.0.255 |

Kedua IP in tidak bisa saling nge-ping |

|

192.0.1.1 |

255.255.255.0 |

192.0.0.255 |

Setelah melihat hal tabel tadi, jika salah satu syarat saja tidak terpenuhi, maka masing-masing komputer tidak dapat nge-ping, kecuali jika jaringan lokal komputer tersebut terdapat adanya suatu alat yang dinamakan Router. Dengan adanya Router ini, maka kedua komputer yang berbeda host bisa berbagi koneksi Internet.

Syarat lain yang paling menentukan agar suatu komputer bisa nge-ping terhadap komputer lainnya adalah harus memiliki nilai Network ID yang sama. Biasanya syarat ini digunakan jika jaringan komputer makin kompleks.

Untuk menentukan Network ID, maka IP dan Netmask harus diuraikan terlebih dahulu ke dalam bentuk bilangan biner. Setelah itu barulah kita menjumlahkan IP Address terhadap Netmask dengan fungsi “And”.

Sebagai contoh :

Komputer B adalah server Internet sedangkan client-nya adalah komputer A dengan spesifikasi IP sebagai berikut :

IP Address : 192.0.0.1 à 11000000.00000000.00000000.00000001

Netmask : 255.255.255.0 à 11111111.11111111.11111111.00000000

__________________________________________

à 11000000.00000000.00000000.00000000

Network ID à 192.0.0.0

IP Address : 192.0.0.100/26 à 11000000.00000000.00000000.01100100

Netmask : 255.255.255.192 à 11111111.11111111.11111111.11000000

__________________________________________

à 11000000.00000000.00000000.01000000

Network ID à 192.0.0.64

Dengan demikian maka komputer A tidak bisa nge-ping ke komputer B apalagi terkoneksi ke Internet meskipun koneksi Internet di komputer B telah di-sharing, kecuali jika server Internet itu menggunakan router dengan gateway client menunjuk kepada IP Router.

6. Port dan Aplikasinya

Jika kita memahami sekilas tentang judul tersebut (Port dan Aplikasinya) mungkin kita mengira topik yang akan dibahas adalah port dan cara penggunaanya. Hal itu memang benar dan disini kita juga akan menjelaskan aplikasi (software) apa saja yang menggunakan port.

Port adalah lubang (celah) sebagai tempat dimana suatu aplikasi remote client-server dan lannya bertemu pada port tersebut. Biasanya di dalam dunia remote dikenal dengan adanya software client (yang dikendalikan) dan software server (pengendali). Cara kerja software remote dalam menggunakan port ini adalah sebagai berikut :

- misalkan kita telah mendownload file dari internet melalui suatu situs tertentu, ketika file tersebut dijalankan tiba-tiba saja kita merasa ada program yang sedang berjalan underground (tidak terlihat) tanpa kita ketahui software apa yang berjalan. Hal ini ditandai dengan lambatnya proses kerja system

- pada saat itulah kemungkinan terjadinya proses intalasi atau penggandaan diri si software itu sendiri. Biasanya proses tersebut adalah proses yang dimiliki oleh software client.

- Begitu software client telah terinstal dengan baik, maka software tersebut akan membuka koneksi (port) yang memang telah ada pada system komputer (berjumlah 65000-an) untuk tempat bertemunya software lain dengan dirinya sendiri. Misalkan port yang dibuka adalah port 1025.

- Setelah membuka koneksi (port), maka software client itu akan menunggu perintah dari software server

- Pada suatu ketika software server (pengendali) memerintahkan software client untuk mengirim data komputer baik itu yang terlihat ataupun tidak terlihat. Misal yang terlihat dan benar-benar sangat nyata adalah mengambil Nickname sesorang yang ada di komputer yang dipakainya pada saat sedang chatting. Mungkin Anda ingin mengetahui siapa dan apa Nickname cewek cantik di ruangan komputer yang ada di sebelah Anda. Hi...hi...

- Kemudian software client akan mencari Nickname tersebut dan ketika telah didapatnya, maka software client (aplikasi client) akan mengirimkannya melalui port itu juga (port 1025) atau membuka port baru misal 1026 untuk mengirimkan data curiannya ke aplikasi server.

- Sehingga seseorang yang berada di ruangan komputer tertentu tempat dimana aplikasi server berada dapat melihat isi dari data curiannya yang berupa Nickname, misal Ce-Cantik.

Cara kerja software yang sama dengan hal di atas adalah software Penulis sendiri yang dinamakan Client X dan Server X.

Beberapa aplikasi (software) terkenal yang menggunakan port tertentu adalah :

Setiap aplikasi yang bersifat remote atau mengendalikan komputer selalu menggunakan IP Address dan port yang dituju untuk mendapatkan sesuatu yang diinginkannya, misalnya :

A. Untuk tujuan baik

1. melihat/mencari informasi tentang apa yang dikerjakan oleh orang jahil (bad user) ;

2. membuka dan mengambil database dengan tujuan baik, dan ;

3. melindungi/memproteksi system komputer dengan kemampuan merespon yang mirip dengan Artificial Intelegensi.

B. Untuk tujuan buruk

1. melihat/mencari informasi tentang apa yang dikerjakan oleh pegawai (bawahan)

2. membuka dan mengambil database sebagai contoh mencari informasi Nickname chatting pada jaringan lokal (LAN).; dan

3. bahkan merusak data dan system komputer.

Pada system operasi Windows telah banyak aplikasi yang mendukung O/S ini untuk membuat suatu koneksi (membuka port) client-server dengan tujuan untuk mengendalikan komputer. Tentunya kita dapat memutuskan koneksi tersebut dengan mematikan software yang berkaitan. Ini dapat kita praktekkan pada software PC Anywhere. Software client dapat dengan mudah kita tutup tanpa ada masalah. Biasanya software ini menanti (menunggu) di systray (sudut kanan bawah taskbar bersebelahan dengan petunjuk waktu/timer). Atau kita dapat menekan tombol shortcut key yaitu Ctrl + Alt + Delete dan dilanjutkan dengan memilih salah satu program agar di-end task (dimatikan) untuk memutuskan koneksinya.

Jika program remote client tidak ada di tampilan program end task maka dibutuhkanlah suatu software bantuan yang terkenal dan memiliki banyak fitur canggih yaitu aa-tools dari produk G-Lock Software dan WinPatrol dari produk BillP Studios. Software aa-tools dan WinPatrol ini hanya dapat berjalan di sistem operasi Windows. Sistem operasi lain semisal Linux tidak dapat menggunakan tool ini dikarenakan tidak sesuai dengan jenis file system-nya. Linux hanya membutuhkan command script untuk menutup port tersebut tanpa harus mematikan software yang berkaitan.

Latihan

Sebagai server Internet komputer yang digunakan adalah komputer C dengan IP 192.168.0.254 dan Netmask 255.255.255.0

Pertanyaan : - Komputer yang manakah yang tidak dapat terkoneksi ke Internet ?

- Apakah yang harus diubah pada komputer yang kita pilih tadi

Netmask atau IP Address ataukah kedua-duanya ?

- Buktikan hitungan Anda.

Pertanyaan :

- Berapa jumlah IP Address yang diberikan oleh domain tersebut ?

- Apakah yang harus Anda lakukan agar network Anda dapat terkoneksi ke Internet dengan IP yang diberikan tadi ?

- Dapatkah IP local Anda nge-ping ke IP yang diberikan oleh domain Anda ?

- Jika informasi Gateway yang diberikan kepada Anda adalah 192.168.1.254/25, dapatkah Anda terkoneksi ke Internet ?

Pertanyaan :

- Buktikan bahwa Anda dapat memutuskan koneksi sekaligus mematikan program underground milik Penulis dengan nama Client-X. Port berapakah yang dimanfaatkannya ?

- Dapatkah O/S Windows setidaknya memutuskan koneksi remote seperti yang dilakukan pada O/S Linux ?

Keterangan :

Aplikasi Client-X, Server-X, aa-tools, dan WinPatrol dapat diminta kepada Instruktur yang bersangkutan dalam hal ini adalah Penulis (Pemilik).

Kerjakan dalam waktu 25 menit.